【Feature特色】:

刷OpenWrt CP值最高的首選機種 - Zyxel Armor Z2(NBG6817)。☆ OpenWrt Forum(論壇)最推薦 → CP值第一之AP機種。

☆ Qualcomm高通IPQ8065-DualCore(雙核)1.7GHz高速CPU → 高效率加密演算法。

☆ OpenWrt客製LayerOut Flash可使用容量高達64MB, 刷千來個Packages套件不在話下。

☆ 超大512MB-RAM, 抗駭/高流量sessios封包處理(P2P/BT/動物下載機瘋狂玩家的最愛)。

☆ 802.11AC 最終規格Wave2-5GHz-Wifi →PHY Link Rate高達 1.7Gbps。

☆ [雙頻AP]+[IoX] 雙響砲 - 免再花費第二筆$$在IoT設備(單板電腦)上。

├─內建超大Emmc Flash高達4GB→IoT設備才會有的, 雖然在IoT上4GB沒甚了不起,

└────但是在AP Router上就是個「高檔」「市場奇葩」了!

☆ AP Router +IoT設備 - USB2.0 + USB3.0 相容性高,併存擴充容易

└─USB I2C(IoT、IoX、IoE..)

☆ 煙囪散熱設計(公賣局、太子樓)-2016,後來會看到一堆跟風(Dlink、ASUS...類似外機殼)

☆ 國內採用IPQ8065(CPU)+QCA9984(WiFi-5GHz-160MHz)+QCA9337(Lan Switch)

├─ 高通當年最頂級產品晶片。

├───ASUS還把產品線列推入企業級(BRT-AC828), ASRock...後來產品的跟風。

└───國際上第一台採用的是NetGear R7800(SmallNetBuilder評比Performace第一)。

☆ 集結U.S兩大廠(NetGear+Linksys)優點

├─Netgear R7800↑: IPQ8065 高速CPU。

└─Linksys WRT3200ACM: 雙OS+雙開機Dual BootROM。

☆ 「一泊雙吃」顛覆市場規則, 開創業界先河(高速AP+高容量IoT溶於一體) 。

├─ 通常IoT設備(RaspberryPi、Arduino..xx派)有高Gb Flash(4Gb起跳),

└────卻用低端802.11nWifi 以做市場區隔!

☆ Switch支援Link-Aggregation: 有線網路頻寬加倍/備援/負載平衡。

☆ 內建迎接未來160Mhz頻道(放眼市場802.11AC普遍80Mhz)。

☆ OpenSource(免木馬、免病毒、免後門) - OpenWrt 3000多個套件 ,使用免找套件!

☆ OpenWrt OS內核:Linux Kernel4.14~Linux Kernel4.19。

├─ Snap最低更新周期:1天 →→→抗駭免煩惱。

├─ 95%市面上AP Router的Linux Kernel都是3.x版(所以是駭客的最佳跳板),

├───甚至2013就已經死掉的Linux Kernel被EOL(產品週期終止)的 Router OS 還在用。

└───網頁刷的美美的就被當成超高級(看了也真是醉了!!!!!)。

☆ 如果個人技術過關 ,當砲台也不是不行.....

☆ 如果個人技術超猛 ,刷OpenWRT裝Wpad+Hostapd Mesh套件

├─ 802.11 k+v+r+s無線漫遊隨你跑。

├─ AiMesh是專利?超想笑!請問專利編碼幾號?→→→→→不過是「品牌標誌」而已,

├───Mesh也不過是加個Wpad+Hostapd Mesh套件, 16MB Flash的AP Router就能跑

└───加上個「AI」并沒比較聰明, 不過就是個打著「AI」名號, 拿來「唬人的噱頭」。

☆ 校正:SynologyMR2600與Zyxel Armor Z2(NBG6817)是前後期推出

├─ Synology RT2600AC的FccID甚至比Armor Z2早了2~3個月。

├─ 不過RT2600AC用的是Synology自產OS, 非OpenSource。

└─ NBG6817可刷第三方FW-AP Router/IoX第一名的OpenWrt(開源OpenSource)。

下面兩篇可以讓802.11AC當初喊160MHz沒用的閉嘴了XD!

160 MHz Wi-Fi Channels: Friend or Foe?

First Peek At Wi-Fi 6: ASUS RT-AX88U & NETGEAR RAX80

※※※※※【免責聲明】!!!!!Warning!!!!!※※※※※※※※※※※※※※※※※※※※

- 刷第三方認體可能會喪失保固,考慮清楚確定能接受再刷!

- 要刷第三方FW是個人行為,<責任+風險>由刷機者自行承擔!

※※※※※【刷機禁忌】犯下列條件者不要刷 ※※※※※※※※※※※※※※※※※※※※

- [AC電壓供電不穩,有斷電之虞?]:三用電表切AC220檔位-測台電110V,穩壓才好刷

- [網路不穩?]無法取得DHCP(只有大頭鬼才會用DHCP測網路)

- [網路線接頭→損耗、老化、不穩] ICMP指令:Ping不死 ,測試<網路線>是否良好。

- Tftp Recovery/救磚SOP沒看懂別刷!

※※※※※【刷機需求】※※※※※※※※※※※※※※※※※※※※

- 刷機一概用

- ├─Wired Netwrok (實體有線網路)

- ├─StacicIP (靜態固定IP):192.168.1.x (2~253)

- ├─同SubnetMask(子網路遮罩):255.255.255.0

- ├─同Router網段(192.168.1.0/24)

- └─GW(閘道器)指向→Router(192.168.1.1)

- 忘了指向正確的GW ,就會同我出槌般Tftp冤枉多刷幾次

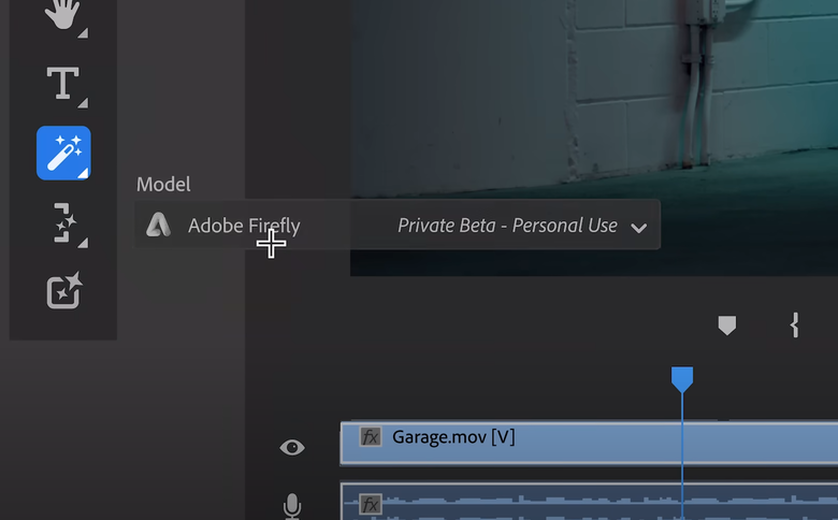

※※※※※【刷機工具+前置作業】※※※※※※※※※※※※※※※※※※※※※※※※※

- 不用中文-是因為某些中文翻譯者越權:

- 會在WindowsOS -UserProfiles 裡面撒泡尿(多了個莫名其妙的User)!!!

- 1.Tftpd32

- 2.Putty SSH

- 3.WinSCP

- 4.把Wifi關了

- 5.[開保險] FW韌體預先下載至PC上,以防Flash Firmware刷機出槌

- https://openwrt.org/toh/hwdata/zyxel/zyxel_nbg6817

- 要下載哪個刷機???一定要看完[DualBoot刷機規劃]

- 切換回不來,ping不到=>Tftpd準備好重刷

----------------------------------------------------------------------

[WebGui登入]:

- Default IP:192.168.1.1

- Default User/pwd : admin/1234

- 第一次Web登入會被強制修改密碼(最少8碼才會放行)

- e.g passwd= admin1234

- 再以修改後的user/pwd登入

- 官方OEM Stock Firmware 只開啟Telnet服務

- 拒絕SSH登入,就算WebGui網頁上開啟SSH也沒效!

-----前面WebGui登入可以完全跳過不需要,直接用Telnet登入------------

(如果你刷太多次的話)

- 修改SSH登入設定(官方預設Disable)

- Telnet:23 登入192.168.1.1:

- User/pwd : root/admin1234 (剛才修改過的密碼)

- 如果沒登入過Web就是出廠預設密碼1234

下面將用的指令 -> 3F有快速UCI(附電梯直達傳送)

# 把option enable '0' 改成 option enable '1',

# vi /etc/config/drobpear

drobpear內文

| config dropbear setting option enable '1' |

※※※※※ Vi 使用說明 ※※※※※※※※※※※※※※※※※※※※

先按ESC(編輯模式/排版模式切換開關),再按A(插入)

左下角從 -變 I,可插入/編輯/刪除字元(游標所在新增)

改好要存檔跳出=>先按 ESc(跳出編輯模式),再按Shift +:

左下角會跳出:

然後輸入wq再Enter執行,存檔跳出從新開機。

用SSH登入Zyxel Armor Z2 Wireless Router無線路由器 #後面是下的指令

#=====================SNAPSHOT=================================

在官網韌體下:

# printf "\xff" >/dev/mtdblock6 8192+0 records in 8192+0 records out # dd if=/tmp/openwrt-ipq806x-zyxel_nbg6817-squashfs-mmcblk0p5-rootfs.bin of=/dev/mmcblk0p5 6528+0 records in 6528+0 records out # sync |

#=======================RELEASE=================================

在官網韌體下:

# printf "\xff" >/dev/mtdblock6 8192+0 records in 8192+0 records out # dd if=/tmp/openwrt-18.06.1-ipq806x-zyxel_nbg6817-squashfs-mmcblk0p5-rootfs.bin of=/dev/mmcblk0p5 7040+0 records in 7040+0 records out # sync |

====下面的方式特別針對Snapshot===當然Release也可以Double Check============

=刷完了SSH登入安裝Package,想把OpenWrt-出廠預設值,改得更安全,就Follow Me=

1.[時間校正]#vi /etc/config/system

config system 下面修改三行(hostname可改可不改)

| option hostname 'NBG6817' option zonename 'Asia/Taipei' option timezone 'CST-8' |

下兩次date 指令會發現=>System服務重啟後,時間終於正確。

#date

#/etc/init.d/system restart

#date

-------------------------------------------------------------------------

2.[SSH-Security]只允許LAN端登入(不這樣設 ,難道你喜歡讓人暴力破門?)

#vi /etc/config/dropbear

config dropbear下面新增

| option Interface 'lan' |

#/etc/init.d/dropbear restart

--------------------------------------------------------------------------------------------

3.[Network網路]

[Lan]改Router要用的IP+指向上層GW匝道器+上層DNS(在NBG6817設定好連上Internet前)

下面範例是Router IP改成192.168.1.254

(可以先在notepad複製+貼上,先改好打好,IP可自行修改)

#vi /etc/config/network

下面改IP+兩行參數DefaultGW(沒上層GW,GW就是指自己)+DNS

(用vi可要小心設,network少個符號'可是會掛掉就登不進去了)

| config interface 'lan' option ipaddr '192.168.1.254' option broadcast '192.168.1.255' option dns '208.67.220.220 208.67.220.222' |

#/etc/init.d/network restart

【Root密碼重設.驗證等級從MD5提升到SHA512】

為什不在Luci內設?

主因1.不能下參數 -a 512 ,

主因2.WebGui通常預設只有MD5加密等級。

現在知道為什大部分的OpenWrt比其它官方OEM韌體安全的主因了嗎?

現在知道為什一定要SSH終端機登入了嗎?

關鍵在OpneWrt有超多Linux較安全的各式編碼/密碼演算法

只有SSH終端機登入, 才能下指令編改系統安全等級,

WebGui是不可能取代的了SSH的.....

| # passwd -a 512 |

root密碼設完 ,必須先雙開第二SSH, 以root密碼測試登入(以免下次登入出槌)。

root密碼設完 ,可以連上Internet下載Package了。

【Package】

若是用Release版就不用安裝Luci ,要不要中文(luci-i18n-base-zh-tw)看個人需求,

但是luci-app-advanced-reboot一定要裝 ,

那是專門針對雙Boot雙ROM(Zyxel Amror Z2、Linksys WRT3200ACM)專用Package

| # ping www.hinet.net # opkg update # opkg install luci luci-app-advanced-reboot luci-i18n-base-zh-tw |

-----------------------------------------------------------------------

[Web Security]只允許LAN端以Web管理, 防Internet上暴力破門

裝完Luci須設定網頁管理Web Server - uhttpd指向Lan內網段

修改WebGui 指定限制由Router-LAN- IP存取(拒絕透過Internet存取Web)

#vi /etc/config/uhttpd

| # HTTP listen addresses, multiple allowed list listen_http 192.168.1.254:80 # list listen_http [::]:80 # HTTPS listen addresses, multiple allowed list listen_https 192.168.1.254:443 # list listen_https [::]:443 |

| # Defaults for automatic certificate and key generation config cert defaults # Location option country TW option state Antiria option location Taipei |

===【免焊接免TTL - Tftp+WPS鍵還原Zyxel OEM Stock韌體】===

這種方式不一定適用各種機種, 但沒刷過誰知道對吧?! ,

我前後共刷了9次 ,方法絕對可行-前面兩次+後面七次

包含因為DefaulGW未正確指向Zyxel NBG6817的IP:192.168.1.1冤枉多刷的

或許為了測試雙Boot開機切換+或許不想用Release(wolf-ssl只有Snapshot才有)

......其實是我手賤 ,在玩批次大量Batch Upgrade Package ,在底層低階netifd卡住了,

重複開機前兩次都沒問題 ,但第三次就掛了...So.....只好Tftp還原嚕

(手賤真要命 ,早知道先在VM上測試 ,難怪OpenWrt上都沒看過有人Batch Upgarde)

![[ OpenWrt ] Zyxel Armor Z2(NBG6817) |160MHz|刷機|救磚|UCI Shell Scipts秒定|Sysupgrade韌體更新](https://attach.mobile01.com/attach/201809/mobile01-7f9203947fbc1b068a53ed7e6f68a9da.png)

| Connection received from 192.168.1.1 on port 2288 [20/09 01:57:09.030] Read request for file . Mode octet [20/09 01:57:09.030] OACK: <timeout=5,blksize=1468,> [20/09 01:57:09.030] Using local port 55491 [20/09 01:57:09.030] : sent 15913 blks, 23359488 bytes in 7 s. 0 blk resent [20/09 01:57:16.657] Connection received from 192.168.1.1 on port 2286 [20/09 02:36:00.179] Read request for file . Mode octet [20/09 02:36:00.179] OACK: <timeout=5,blksize=1468,> [20/09 02:36:00.179] Using local port 64509 [20/09 02:36:00.179] : sent 15913 blks, 23359488 bytes in 7 s. 0 blk resent [20/09 02:36:07.851] Connection received from 192.168.1.1 on port 2280 [20/09 02:51:32.264] Read request for file . Mode octet [20/09 02:51:32.264] OACK: <timeout=5,blksize=1468,> [20/09 02:51:32.264] Using local port 50980 [20/09 02:51:32.264] : sent 15913 blks, 23359488 bytes in 7 s. 0 blk resent [20/09 02:51:39.897] Connection received from 192.168.1.1 on port 2342 [20/09 03:36:59.601] Read request for file . Mode octet [20/09 03:36:59.617] OACK: <timeout=5,blksize=1468,> [20/09 03:36:59.617] Using local port 55499 [20/09 03:36:59.617] : sent 15913 blks, 23359488 bytes in 5 s. 0 blk resent [20/09 03:37:04.941] Connection received from 192.168.1.1 on port 2274 [20/09 04:00:43.063] Read request for file . Mode octet [20/09 04:00:43.063] OACK: <timeout=5,blksize=1468,> [20/09 04:00:43.063] Using local port 62583 [20/09 04:00:43.063] : sent 15017 blks, 22044672 bytes in 5 s. 0 blk resent [20/09 04:00:48.139] Connection received from 192.168.1.1 on port 2339 [20/09 04:18:49.374] Read request for file . Mode octet [20/09 04:18:49.374] OACK: <timeout=5,blksize=1468,> [20/09 04:18:49.374] Using local port 54986 [20/09 04:18:49.374] : sent 15017 blks, 22044672 bytes in 5 s. 0 blk resent [20/09 04:18:54.404] Connection received from 192.168.1.1 on port 2309 [20/09 04:42:15.883] Read request for file . Mode octet [20/09 04:42:15.883] OACK: <timeout=5,blksize=1468,> [20/09 04:42:15.946] Using local port 59497 [20/09 04:42:15.946] : sent 15913 blks, 23359488 bytes in 6 s. 0 blk resent [20/09 04:42:21.287] |

【TFTP刷機還原Zyxel原廠韌體SOP】

1.下載韌體,更名ras.bin (UBoot開機只吃這個檔案名)

2.設定PC的IP:192.168.1.99 (同網段IP或許可以 ,但沒試過)

SubnetMask(子網路遮罩):255.255.255.0

DefaultGW(匝道器):192.168.1.1

3.開啟Tftp Service服務 ,FW防火牆69埠須放行連入,監控埠2994與本地端建立連線

![[ OpenWrt ] Zyxel Armor Z2(NBG6817) |160MHz|刷機|救磚|UCI Shell Scipts秒定|Sysupgrade韌體更新](https://attach.mobile01.com/attach/201809/mobile01-64b314b6ef1b16b95735258ce17a16ab.png)

![[ OpenWrt ] Zyxel Armor Z2(NBG6817) |160MHz|刷機|救磚|UCI Shell Scipts秒定|Sysupgrade韌體更新](https://attach.mobile01.com/attach/201809/mobile01-9c0dd9057c7a4759aef74d89eb6e3faa.png)

4.按住Zyxel路由器WPS鍵 ,才開啟電源。

5.上傳檔案才花不到10秒鐘(看上面記錄),

當左邊算來第一顆燈(Power白光)+左邊算來第三顆燈(橘登)超快速閃動時,

代表檔案已經上傳完畢, 斷電重開.....準備計時5分鐘

接下來要...非常...非常...非常.....注意

開始計時5分鐘 , 這中間Router自我更新其間絕對不能、不能、不能斷電

(粉重要所以要講三次)

會看到Power燈有節奏的一閃一閃亮晶晶。

6.韌體自我更新完 ,燈號全滅, Power燈號會再恆亮, 就是真的更新完了

如何確認?整個SOP流程都可以用ICMP的指令Ping 192.168.1.1 就知道了,

但最重要的是 : 一白一橘燈斷電後才是關鍵 ,只能靠5分鐘計時(用5分鐘比較保險!)

===========================================================

用最強大的OpenWrt韌體刷機+以上的方法可以對抗駭客(80%三流駭客)

15%二流駭客看狀況-鬥功力

5%一流駭客粉難講-鬥功力+速度

..........還沒裝.........

-猜猜我是誰:ACL新增第二User ,SSHv2憑證加密連線+Sudo User免密碼登入

-連線加密VPN

-入侵偵測

-入侵不良封包:拋棄

-開啟雙防火牆:SPI(攻擊封包偵測)

-貴崧崧的資安艦隊 UTM機制(Adblock+CalmAV)

-防制DNS被綁架汙染的Unbound、DNSCrypt

-對抗DDoS利器

-追蹤駭客來源鎖定

-封包解密看你搞什鬼?!

-小叮噹任意門:敲對三次門才准進

......

一個FW玩不夠還有FW Cluster Array迷魂陣

(Intel I5 36Mb記憶體就能開啟一個OpenWrt in VirtualBox,

Bypass第一個防火牆, 還有100個(3.6GB RAM),死了一個我還有100個我 ,

前提是要懂封包 ,才不會把自己擋死!

-虛實整合蜜罐誘捕Hacker追殺困陣系統

內文最好多看幾次 ,真的看懂再行動

以上只是範例參考

Refence:

https://openwrt.org/toh/hwdata/zyxel/zyxel_nbg6817

https://openwrt.org/toh/zyxel/nbg6817

https://forum.openwrt.org/t/zyxel-nbg6817-flashing-from-oem/768